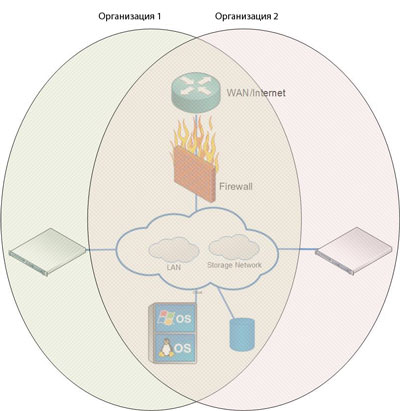

Первый аспект – это «мультиарендность» (multitenancy). Инфраструктура должна предоставлять возможность совместной и в то же время изолированной работы большого количества компаний. Совместное использование единой инфраструктуры обеспечивает существенную экономию в части приобретаемых ресурсов, при этом данные должны быть разделены на всех уровнях – ПО, виртуализации, систем хранения данных и сети (см. рис. 1)

Рис. 1. Общая схема реализации мультиарендности

В нашем ВЦОД для разделения данных на уровнях ПО и виртуализации используются встроенные функции: создание отдельных виртуальных сущностей, которые изолированы друг от друга. В качестве гипервизоров применяются VMware и Oracle VM. Выбор последнего решения обусловлен упрощенной схемой лицензирования для СУБД. Она позволяет лицензировать только виртуальные машины, в которых будет располагаться СУБД, а не весь набор серверов, используемый в пуле виртуализации, при этом все стандартные функции гипервизора присутствуют и работают исправно.

Для разделения данных на уровне СХД мы используем технологии от NetApp – vFilers и IPSpaces. Первая позволяет создавать виртуальные массивы, доступные по разным IP-адресам в различных VLAN (Virtual Local Area Network), через которые каждая компания может получать выделенные только для нее дисковые ресурсы по протоколам NFS/CIFS/iSCSI. Вторая (IPSpaces) дает возможность компаниям иметь одинаковые пространства IP-адресов без конфликтов внутри СХД.

Разделение данных на сетевом уровне происходит стандартными способами: есть VLAN, VRF (Virtual Routing and Forwarding) и виртуальные контексты, позволяющие разделить трафик как на входе, так и внутри ИТ-инфраструктуры.

Второй момент – это гибкость использования ИТ-сервисов. Она подразумевает возможность легкого изменения количества потребляемых ресурсов в зависимости от потребностей бизнеса. Для этого всегда должен существовать запас вычислительных ресурсов, т.е. инфраструктура должна иметь возможность горизонтально масштабироваться. Для этого мы используем стандартизованные блоки оборудования – за счет них происходит расширение ИТ-инфраструктуры. Такой подход упрощает и управление.

Сеть построена по технологии 10GbE. Это, во-первых, избавило нас от узких мест в сетевом взаимодействии – как между разными виртуальными машинами, так и между ВМ и СХД. Во-вторых, нам не нужен SAN. Нет лишних HBA (Host Bus Adapter) и портов в массивах, дополнительных коммутаторов. Это также облегчает масштабируемость и упрощает управление инфраструктурой, тем самым повышается ее гибкость.

Еще один приоритет – надежность. Для обеспечения работоспособности корпоративных бизнес-приложений и ИТ-систем необходимо реализовать инфраструктуру без единых точек отказа, позволяющую проводить любые регламентные работы без прерывания сервиса. Желательно создание ИТ-комплекса на базе нескольких ЦОД для обеспечения катастрофоустойчивости.

Вычислительный комплекс нашего ВЦОД спроектирован таким образом, что все железные компоненты задублированы и не имеют единых точек отказа, а технологии виртуализации и кластеризации позволяют проводить миграцию ИТ-сервисов прозрачно для бизнес-приложений. На данный момент мы предоставляем услуги ВЦОД на базе двух разных дата-центров.

Естественно, нужно помнить и о таком аспекте, как безопасность. Помимо того, что данные разных компаний должны быть разделены на всех уровнях, необходимо обеспечить защищенный доступ авторизованных пользователей (и только их) к ресурсам, защиту от возможных взломов и вторжений и своевременную реакцию на возникающие угрозы.

При разработке архитектуры ВЦОД и процессов обеспечения безопасности мы учитывали требования как российского законодательства (№152-ФЗ) и международных стандартов (PCI DSS 2.0), так и лучшие мировые практики в области ИБ (CIS, SANS, NIST). Для обеспечения информационной безопасности в нашем ВЦОД внедрен комплекс технических решений, исключающий несанкционированный доступ к данным. Физические компоненты ВЦОД расположены в дата-центре, который соответствует всем требованиям, предъявляемым к обеспечению физической безопасности. Кроме того, в нашей компании проводятся регулярные внутренние аудиты ИБ, результаты которых используются в процессе улучшения системы обеспечения информационной безопасности ВЦОД.

Подписаться

Подписаться Читать в телеграм

Читать в телеграм